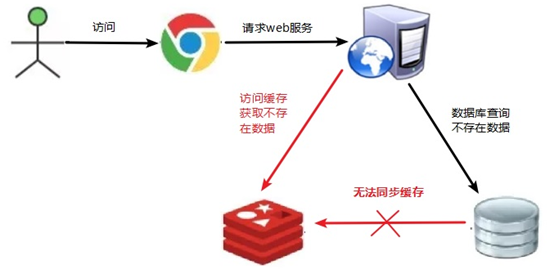

缓存穿透

简介

key对应的数据在数据源并不存在,每次针对此key的请求从缓存获取不到,请求都会压到数据源,从而可能压垮数据源。比如用一个不存在的用户id获取用户信息,不论缓存还是数据库都没有,若黑客利用此漏洞进行攻击可能压垮数据库。

具体表现

- redis命中率降低

- 一直查询数据库,数据库一直都查不到

解决方案

- 对空值缓存,如果一个查询返回的数据为空(不管是数据是否不存在),我们仍然把这个空结果(null)进行缓存,设置空结果的过期时间会很短,最长不超过五分钟

- 进行实时监控,当发现Redis的命中率开始急速降低,需要排查访问对象和访问的数据,和运维人员配合,可以设置黑名单限制服务

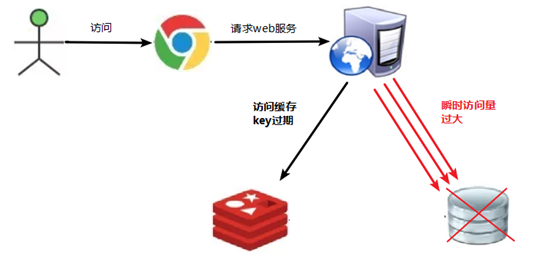

缓存击穿

简介

key对应的数据存在,但在redis中过期,此时若有大量并发请求过来,这些请求发现缓存过期一般都会从后端DB加载数据并回设到缓存,这个时候大并发的请求可能会瞬间把后端DB压垮。

具体原因是redis中某个key过期了,大量访问使用这个key。

具体表现

- 数据库访问压力瞬间增加

- redis里面没有出现大量key过期

- redis正常运行平稳并无异常

解决方案

- 预先设置热门数据:在redis高峰访问之前,把一些热门数据提前存入到redis里面,加大这些热门数据key的时长

- 实时调整,现场监控哪些数据热门,实时调整key的过期时长

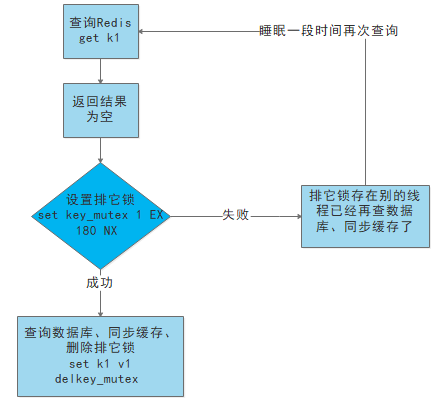

- 使用锁:

- 就是在缓存失效的时候(判断拿出来的值为空),不是立即去load db。

- 先使用缓存工具的某些带成功操作返回值的操作(比如Redis的SETNX)去set一个mutex key

- 当操作返回成功时,再进行load db的操作,并回设缓存,最后删除mutex key;

- 当操作返回失败,证明有线程在load db,当前线程睡眠一段时间再重试整个get缓存的方法。

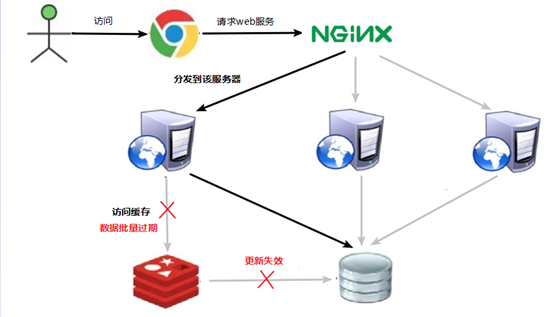

缓存雪崩

简介

key对应的数据存在,但在redis中过期,此时若有大量并发请求过来,这些请求发现缓存过期一般都会从后端DB加载数据并回设到缓存,这个时候大并发的请求可能会瞬间把后端DB压垮。

缓存雪崩与缓存击穿的区别在于这里针对很多key缓存,前者则是某一个key

具体表现

- 在极少时间段内,查询大量key的集中过期情况

解决方案

- 构建多级缓存架构:nginx缓存 + redis缓存 + 其他缓存(ehcache 作为一级缓存本地应用形式,查询不到再去查redis)

- 将缓存失效时间分散开:比如我们可以在原有的失效时间基础上增加一个随机值,比如1-5分钟随机,这样每一个缓存的过期时间的重复率就会降低,就很难引发集体失效的事件。